Le maschere Una maschera è un oggetto del database utilizzato principalmente per l'inserimento, la visualizzazione e la modifica dei dati in un database. - ppt scaricare

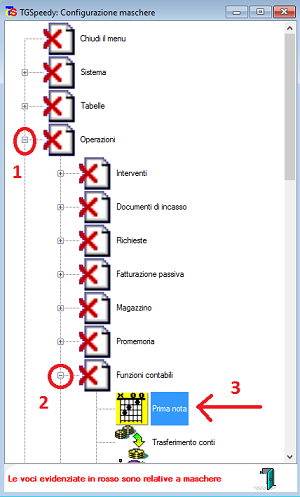

TGSpeedy by SIRIO Informatica s.a.s. > Come fare per ... > Ambiente di lavoro > Gestione Maschere Configurate

3D illustrazione di carino carattere anonimo con la maschera. Concetto di pirata informatico, assassino ninja, ladro o erario. Cybersicurezza, criminalità informatica, cybersicurezza Foto stock - Alamy

Immagini Stock - Hacker Informatico In Maschera E Felpa Con Cappuccio Su Sfondo Binario Astratto Oscurato Volto Scuro Furto Di Dati Frode Su Internet Darknet E Sicurezza Informatica Ai Generativa. Image 208150213

Elettronica Maschera Di Un Pirata Informatico - Fotografie stock e altre immagini di Criminalità informatica - Criminalità informatica, Scheda a circuito, Sfondi - iStock

Differenza tra mascheramento e offuscamento dei dati in informatica | Informatica e Ingegneria Online

Chengn Estate Signora Maschera Antigas Maschera Viso Pieno Ghiaccio di Cotone Sottile Maschera Maschera Traspirante Maschera Parasole Maschera da Equitazione,Black : Amazon.it: Informatica

Hacker internazionale in pullover nero e maschera nera cercando di hack governo su uno sfondo nero e rosso. Criminalità informatica . Sicurezza informatica Foto stock - Alamy

L'oroscopo del Cybercrime 2020: le minacce informatiche attese per quest'anno - SQ+ (Sicurezza e Qualità)

giapponese futuristico geisha robot informatica ragazza indossare gas maschera logo illustrazione 16722023 Arte vettoriale a Vecteezy

tre persone hold maschere, quello copertina totale viso. copione su maschera chi siamo voi. anonimato, sicurezza informatica, se stesso identificazione, esistenziale problema concetto. psicologico metafora. vettore illustrazione. 23216859 Arte ...

Hacker Informatico Anonimo In Maschera Bianca E Felpa Con Cappuccio Il Volto Scuro Oscurato Tiene In Mano Ununità Flash Usb Ladro Di Dati Attacco Internet Darknet E Concetto Di Sicurezza Informatica Con

Immagini Stock - Anonimo Maschera Per Nascondere L'identità Sul Computer Portatile - Internet Penale E Concetto Di Minaccia Per La Sicurezza Informatica.. Image 66136299

Rawdah- Sexy Toy,Sexy Cosplay Gioco di Ruolo Cane Pieno Maschera per la Testa Imbottito Gomma da Cancellare Cucciolo Giocare Maschera (Bianco) : Amazon.it: Informatica

USB Pubblico Impiego - INPS: Maschere da somaro davanti alla sede centrale dell'INPS per dire no alle pagelline. Da Tridico parole di chiusura, anche su vigilanza e informatica

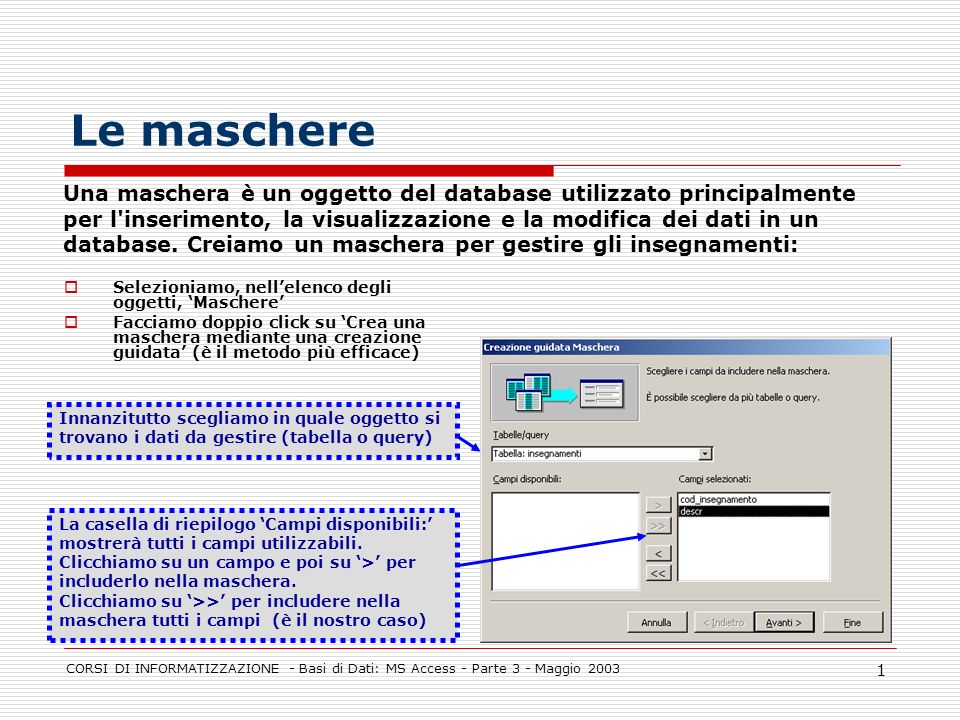

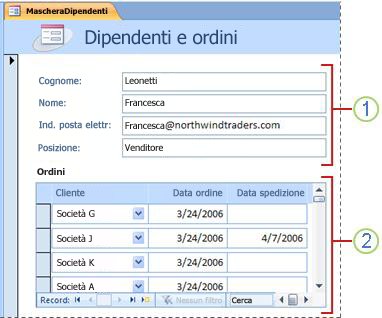

Creare una maschera che contiene una sottomaschera (una maschera uno-a-molti) - Supporto tecnico Microsoft